Vous pouvez faire pivoter manuellement et périodiquement une clé de connexion afin de modifier la clé Web JSON (JWK) utilisée par les applications et les API pour valider les jetons. Si votre application ou API ne permet pas ce changement de clé et tente d’utiliser une clé de connexion expirée pour vérifier un jeton, la demande d’authentification échouera. Bien qu’Auth0 n’utilise qu’une seule clé de connexion à la fois, le document de découverte Connect (OIDC) de votre locataire contient en permanence différentes clés. Le document de découverte OIDC inclura systématiquement la clé actuelle et la clé suivante, et il peut également inclure la clé précédente si cette dernière n’a pas encore été révoquée. Pour offrir une expérience transparente en cas d’urgence, votre application doit pouvoir utiliser n’importe laquelle des clés spécifiées dans le document. Pour en savoir plus sur les documents de découverte OpenID Connect, consultez Localiser les ensembles de clés JSON Web. Vous pouvez faire pivoter la clé de connexion de l’application de votre locataire à l’aide de ou de Auth0.Documentation Index

Fetch the complete documentation index at: https://docs-staging.auth0-mintlify.app/llms.txt

Use this file to discover all available pages before exploring further.

Utiliser le Dashboard

-

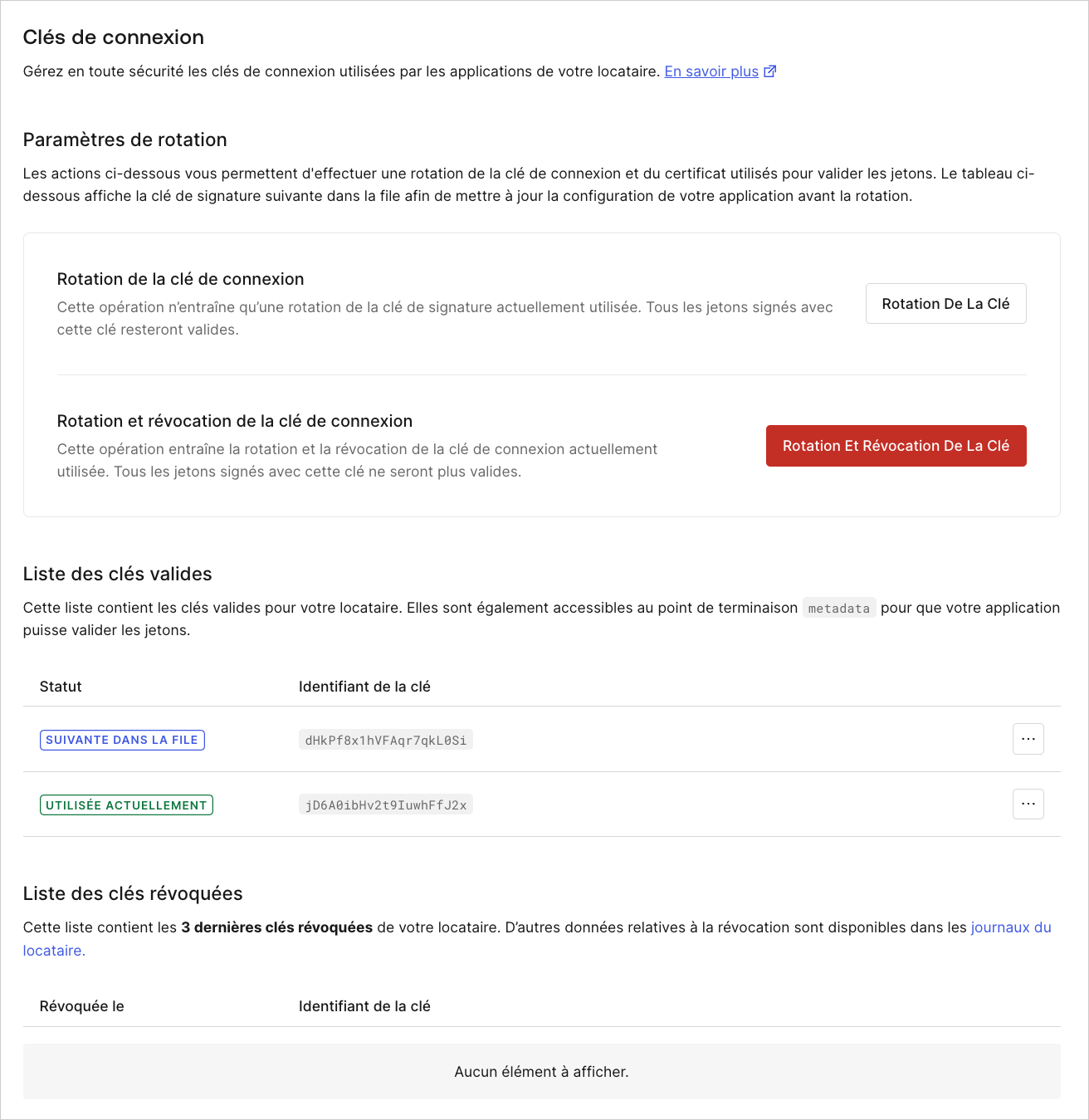

Allez à [Dashboard > Paramètres > Clés de connexion](https://manage.auth0.com/#](/docs/images/gning_keys).

- Sous Rotation Settings (Paramètres de rotation), localisez Rotate Signing Key (Faire pivoter la clé de connexion) et sélectionnez Rotate Key (Faire pivoter la clé).

-

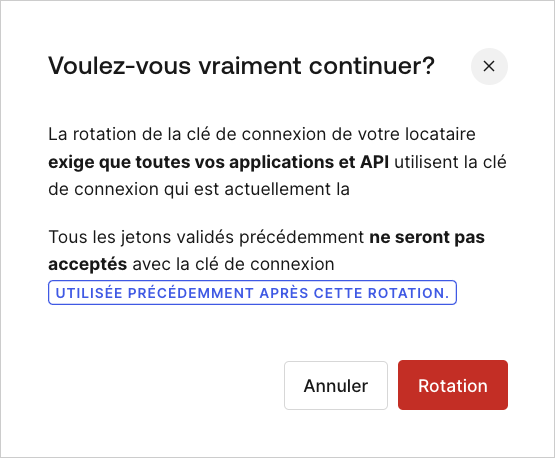

Cliquez sur Rotation pour confirmer.

Utilisation de Management API

- Pour obtenir une liste des clés d’authentification, effectuez un appel

GETau point de terminaison Obtenir toutes les clés de connexion d’application. - Pour faire pivoter la clé de connexion, effectuez un appel

POSTau point de terminaison Rotate the Application Signing Key (Faire pivoter la clé de connexion d’application). Assurez-vous de remplacer la valeur de remplacementMGMT_API_ACCESS_TOKENpar votre jeton d’accès de Management API.

| Valeur | Description |

|---|---|

MGMT_API_ACCESS_TOKEN | Access Token for the Management API (Jeton d’accès pour Management API) avec les permissions create:signing_keys et update:signing_keys. |

Impact de la rotation des clés

API et passerelles API qui acceptent les jetons d’accès

La plupart des logiciels médiateurs et des passerelles API utilisent le point de terminaison JSON web key set (JWKS) pour récupérer les clés de connexion actuelles et futures à un certain intervalle. Si votre logiciel médiateur et/ou vos passerelles API ne prennent pas en charge ce point de terminaison et nécessitent que vous configuriez manuellement un fichier*.cer, vous allez devoir coordonner la rotation des clés de connexion dans Auth0 avec la reconfiguration de votre logiciel médiateur et de vos passerelles.